Το PowerDNS είναι ένας διακομιστής ονομάτων δώρων ελεύθερης και ανοικτής πηγής που παρέχει υψηλή απόδοση και μπορεί να μοντελοποιηθεί ώστε να λειτουργεί ως προηγμένος και μοντέρνος ονοματοδοτικός διακομιστής με αποκλειστικό κύρος σε λειτουργικά συστήματα GNU / Linux, καθώς και BSD διανομές.

Ένας διακομιστής DNS γραμμένος από την αρχή

Το PowerDNS γράφεται από το μηδέν, συμμορφώνεται με όλα τα σχετικά έγγραφα προτύπων DNS και διασυνδέει σχεδόν με οποιαδήποτε βάση δεδομένων. Διανέμεται σε πολλαπλά, χωριστά πακέτα, συμπεριλαμβανομένων pdns, powerdns-server, pdns-recursor και pdns-server.

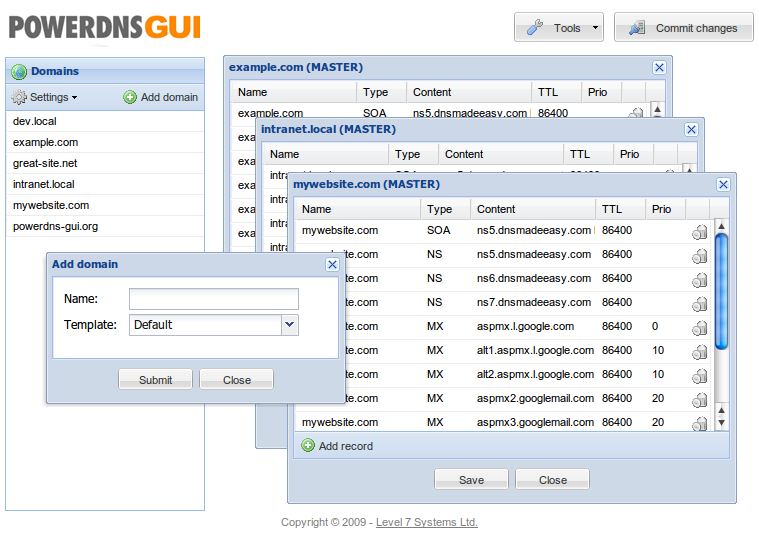

Χρησιμοποιεί μια ευέλικτη αρχιτεκτονική backend

Η εφαρμογή χρησιμοποιεί μια ευέλικτη αρχιτεκτονική backend που επιτρέπει την πρόσβαση σε πληροφορίες DNS από οποιαδήποτε πηγή δεδομένων, συμπεριλαμβανομένων μορφών αρχείων, σχεσιακών βάσεων δεδομένων, καταλόγων LDAP και αρχείων ζώνης δέσμευσης.

Το PowerDNS έχει ρυθμιστεί από προεπιλογή για την προβολή όλων των πληροφοριών απευθείας από μια βάση δεδομένων, γεγονός που έχει ως αποτέλεσμα την άψογη διατήρηση των πληροφοριών DNS σας. Διατίθεται σε όλες τις μεγάλες διανομές Linux.

Ποιος χρησιμοποιεί το PowerDNS;

Ορισμένες εταιρείες φιλοξενίας ονομάτων τομέα και καταχωρητές τομέα χρησιμοποιούν το λογισμικό PowerDNS για να χειριστούν τις υπηρεσίες τους, συμπεριλαμβανομένων των τεχνολογιών BIT Internet Technology, Hostnet, Totaalnet Internet Works, Oxilion, WebReus και mijndomein.nl.

Κάτω από την κουκούλα και τη διαθεσιμότητα

Το λογισμικό είναι γραμμένο εξ ολοκλήρου στη γλώσσα προγραμματισμού C ++ και διανέμεται ως προ-κατασκευασμένα δυαδικά πακέτα στη μορφή αρχείων DEB και RPM, υποστηρίζοντας και τις πλατφόρμες υλικού 64 bit και 32 bit.

Το πρόγραμμα PowerDNS είναι ένα πρόγραμμα λογισμικού ανοιχτού κώδικα, το οποίο είναι επίσης διαθέσιμο για λήψη ως αρχείο καθολικής πηγής, επιτρέποντας στους χρήστες να το βελτιστοποιούν για μια συγκεκριμένη αρχιτεκτονική υλικού και λειτουργικά συστήματα.

Τι είναι καινούργιο σε αυτήν την έκδοση:

- Βελτιώσεις:

- # 6239, # 6559: pdnsutil: χρησιμοποιήστε νέο τομέα στο b2bmigrate (Aki Tuomi)

- # 6130: Ενημερώστε τα έτη πνευματικής ιδιοκτησίας έως το 2018 (Matt Nordhoff)

- # 6312, # 6545: Κάτω «πακέτο πολύ μικρό» loglevel

- Διορθώσεις σφαλμάτων:

- # 6441, # 6614: Περιορισμός δημιουργίας των OPT και TSIG RRsets

- # 6228, # 6370: Η επίλυση του χειρισμού των φίλτρων axfr που ορίζονται από το χρήστη επιστρέφει τις τιμές

- # 6584, # 6585, # 6608: Αποτρέψτε την backend του GeoIP από την αντιγραφή του NetMaskTrees γύρω, καθορίζει τις καθυστερήσεις σε ορισμένες διαμορφώσεις (Aki Tuomi)

- # 6654, # 6659: Βεβαιωθείτε ότι οι απαντήσεις σε ψευδώνυμα μέσω του TCP έχουν σωστό όνομα

Τι νέο υπάρχει στην έκδοση:

- Αυτή η έκδοση παρουσιάζει σημαντικές συμβολές από την κοινότητά μας. Θα θέλαμε να τονίσουμε το ακούραστο έργο του Kees Monshouwer για τη βελτίωση του Authoritative Server βασισμένου στην τεράστια εμπειρία του που εξειδικεύει το PowerDNS σε εκατομμύρια ζώνες παραγωγής DNSSEC. Οι Christian Hofstaedtler και Jan-Piet Mens συνέβαλαν μαζικά και σε πολλά διαφορετικά μέρη. Επίσης, ένας γύρος ευχαριστιών στον Gregory Oestreicher για την ανανέωση και ανανέωση του backend LDAP. Ο Wolfgang Studier, "MrM0nkey", Tudor Soroceanu και Benjamin Zengin παρέδωσαν το API διαχείρισης DNSSEC, στο πλαίσιο των σπουδών τους στο TU Berlin.

- Προσπαθήσαμε να καταγράψουμε όλους τους άλλους στο πλήρες changelog και είμαστε πολύ ευγνώμονες για όλη τη δουλειά και τις δοκιμές που έλαβε το PowerDNS από την κοινότητα!

- Βελτιωμένη απόδοση: 4x επιτάχυνση σε μερικά σενάρια:

- Πάνω από ένα χρόνο πριν, το RIPE NCC αξιολόγησε πολλές εφαρμογές nameserver και διαπίστωσε ότι το PowerDNS δεν ήταν ένα αποδοτικό root-server. Αν και το PowerDNS είναι εξαιρετικό για την εξυπηρέτηση εκατομμυρίων ζωνών, θα θέλαμε να είμαστε γρήγοροι και σε μικρότερες ζώνες. Τα αποτελέσματα αυτού του περιθωρίου βελτιστοποίησης περιγράφονται εδώ, και επίσης σε αυτό το μακρύτερο άρθρο "Βελτιστοποίηση βελτιστοποίησης: κάποιες ιδέες που οδήγησαν σε ταχύτητα 400% του PowerDNS". Η μυστική (επαν) εργασία του Kees Monshouwer ήταν ζωτικής σημασίας για την επίτευξη αυτής της βελτίωσης της απόδοσης.

- Crypto API: Το DNSSEC μπορεί να ρυθμιστεί πλήρως μέσω του API RESTful:

- Το RESTful HTTP API μας έχει αποκτήσει υποστήριξη για τη διαχείριση DNSSEC και κλειδιών. Αυτό το API είναι "πλουσιότερο από τα περισσότερα" αφού έχει επίγνωση της σημασιολογίας DNSSEC και συνεπώς σας επιτρέπει να χειρίζεστε ζώνες χωρίς να χρειάζεται να σκεφτείτε λεπτομέρειες του DNSSEC. Το API θα κάνει το σωστό. Το έργο αυτό συνέβαλαν οι Wolfgang Studier, # MrM0nkey, Tudor Soroceanu και Benjamin Zengin ως μέρος του έργου τους στο TU Berlin.

- Βάση δεδομένων: Επανασύνδεση και αναγνωριστικά 64 bit:

- Οι διακομιστές βάσης δεδομένων αποσυνδέονται μερικές φορές μετά από μικρότερες ή μεγαλύτερες περιόδους αναμονής. Αυτό θα μπορούσε να προκαλέσει σύγχυση τόσο με τις βιβλιοθήκες του PowerDNS όσο και με τις βιβλιοθήκες πελατών βάσεων δεδομένων σε ορισμένες ήσυχες συνθήκες. 4.1 περιέχει βελτιωμένη λογική επανασύνδεσης που πιστεύουμε ότι επιλύει όλα τα συναφή προβλήματα. Σε μια ευχάριστη εξέλιξη, ένας χρήστης του PowerDNS έχει μια τόσο μεγάλη βάση δεδομένων που ξεπέρασε έναν μετρητή ταυτότητας 32 bit, ο οποίος έχει πλέον γίνει 64 bit.

- Βελτιωμένη τεκμηρίωση:

- Ο Pieter Lexis μας επένδυσε έναν τόνο χρόνου που βελτιώνει όχι μόνο το περιεχόμενο αλλά και την εμφάνιση και την αναζήτηση της τεκμηρίωσης μας. Ρίξτε μια ματιά στο https://doc.powerdns.com/authoritative/ και ξέρετε ότι μπορείτε εύκολα να επεξεργαστείτε την τεκμηρίωση μας μέσω του ενσωματωμένου επεξεργαστή GitHub.

- Απομάκρυνση από τον πίνακα επαναφοράς:

- Αυτό θα επηρεάσει πολλές εγκαταστάσεις και συνειδητοποιούμε ότι αυτό μπορεί να είναι επώδυνο, αλλά είναι απαραίτητο. Προηγουμένως, ο PowerDNS Authoritative Server περιείχε μια εγκατάσταση για την αποστολή επιθυμητών ερωτημάτων επανάκλησης σε μια λύση του backend, ενδεχομένως μετά από πρώτη διαβούλευση με την τοπική μνήμη cache. Αυτή η δυνατότητα ('recursor =') συχνά προκαλούσε σύγχυση και παρείχε επίσης ασυνεπή αποτελέσματα, για παράδειγμα όταν ένα ερώτημα κατέληξε σε αναφορά σε ένα CNAME που ήταν εκτός των γνώσεων του Authoritative Server. Για να μετεγκαταστήσετε από έναν διακομιστή PowerDNS Authoritative Server 3.0 ή 4.0 με μια δήλωση 'recursor' στο αρχείο διαμόρφωσης, ανατρέξτε στην ενότητα Μετεγκατάσταση από τη χρήση αναδρομής στο Authoritative Server με τη χρήση ενός Recursor.

- Διάφορα:

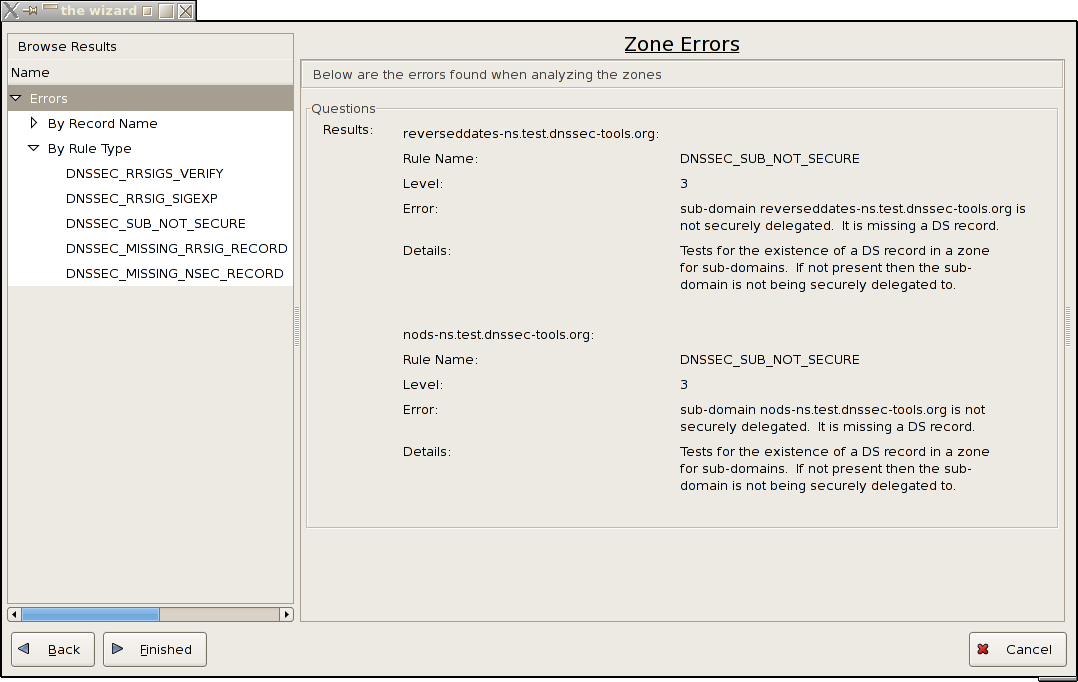

- Προστέθηκε υποστήριξη για το TCP Fast Open. Η μη τοπική δέσμευση υποστηρίζεται τώρα. Η ζώνη ελέγχου pdnsutil θα προειδοποιήσει τώρα για περισσότερα σφάλματα ή απίθανες διαμορφώσεις. Τα πακέτα μας τώρα διαθέτουν υποστήριξη PKCS # 11 (το οποίο προηγουμένως απαιτούσε ανασυγκρότηση). Βελτιωμένη ενσωμάτωση με την καταγραφή συστήματος (απομάκρυνση χρονικής σήμανσης).

Τι νέο υπάρχει στην έκδοση 4.0.0:

- Πολλές από τις αλλαγές είναι στο εσωτερικό και ήταν μέρος του μεγάλου "ελατηρίου καθαρισμού":

- Μεταφέρθηκε στο C ++ 2011, μια καθαρότερη πιο ισχυρή έκδοση της C ++ που μας επέτρεψε να βελτιώσουμε την ποιότητα της υλοποίησης σε πολλά μέρη.

- Εφαρμογή αποκλειστικής υποδομής για την αντιμετώπιση ονομασιών DNS που είναι πλήρως "DNS Native" και χρειάζεται λιγότερο να διαφύγει και να απομακρυνθεί. Εξαιτίας αυτού, ο PowerDNS Authoritative Server μπορεί πλέον να εξυπηρετεί τις ριζικές ζώνες με δυνατότητα DNSSEC.

- Όλα τα backends που προέρχονται από τη γενική backend SQL χρησιμοποιούν προετοιμασμένες δηλώσεις.

- Ο διακομιστής και ο pdns_control κάνουν το σωστό όταν chroot'ed.

- Οι κρυφές μνήμες είναι τώρα πλήρως κανονικοποιημένες, πράγμα που σημαίνει ότι οι καταχωρήσεις μπορούν να σκουπιστούν σε επίθεμα σε όλα τα μέρη

- Εκτός από αυτόν τον καθαρισμό, έχουν προστεθεί τα ακόλουθα νέα και συναρπαστικά χαρακτηριστικά:

- Ένα ανανεωμένο και υποστηριζόμενο backbone ODBC (godbc).

- Ένα ανανεωμένο και υποστηριζόμενο backend LDAP (ldap).

- Υποστήριξη για αναπαραγωγή κλειδιών CDS / CDNSKEY και RFC 7344

- Υποστήριξη για την εγγραφή ALIAS.

- Ο διακομιστής web και το API δεν είναι πλέον πειραματικοί. Η διαδρομή API μετακινήθηκε στο / api / v1

- Η DNSUpdate δεν είναι πλέον πειραματική.

- Ο ECDSA (αλγόριθμος 13 και 14) υποστηρίζεται χωρίς κρυπτογραφικές βιβλιοθήκες εντός του δέντρου (παρέχεται από το OpenSSL).

- Πειραματική υποστήριξη για υπογραφές DNSSEC ed25519 (όταν συντάσσεται με υποστήριξη libsodium).

- Πολλές νέες εντολές pdnsutil, π.χ.

- η εντολή help τώρα παράγει τη βοήθεια

- Προειδοποιεί εάν δεν είναι δυνατή η ανάγνωση του αρχείου ρυθμίσεων

- Δεν ελέγχει τα απενεργοποιημένα αρχεία με τη ζώνη ελέγχου, εκτός αν είναι ενεργοποιημένη η λειτουργία verbose

- Η εντολή δημιουργίας ζώνης δημιουργεί μια νέα ζώνη

- εντολή add-record για την προσθήκη εγγραφών

- εντολές delete-rrset και replace-rrset για να διαγράψετε και να προσθέσετε rrsets

- εντολή επεξεργασίας ζώνης που δημιουργεί $ EDITOR με τα περιεχόμενα της ζώνης σε μορφή ζώνης αρχείου, ανεξάρτητα από το backend που χρησιμοποιείται (blogpost)

- Το GeoIP backend έχει αποκτήσει πολλές δυνατότητες και μπορεί τώρα π.χ. τρέξτε με βάση σαφείς μάσκες δικτύου που δεν υπάρχουν στις βάσεις δεδομένων GeoIP

- Με νέες δυνατότητες απομακρύνονται. Τα παρακάτω backends έχουν αποσυρθεί στο 4.0.0:

- LMDB.

- Geo (χρησιμοποιήστε το βελτιωμένο GeoIP αντί για).

- Άλλες σημαντικές αλλαγές και καθυστερήσεις περιλαμβάνουν:

- Το pdnssec έχει μετονομαστεί σε pdnsutil.

- Υποστήριξη για τις κρυπτογραφικές βιβλιοθήκες PolarSSL / MbedTLS, Crypto ++ και Botan έχουν αποσυρθεί υπέρ του (ταχύτερου) OpenSSL libcrypto (εκτός από το GOST, το οποίο εξακολουθεί να παρέχεται από το Botan).

- Ο ECDSA P256 SHA256 (αλγόριθμος 13) είναι τώρα ο προεπιλεγμένος αλγόριθμος κατά την εξασφάλιση ζωνών.

- Ο έγκυρος διακομιστής PowerDNS ακούει τώρα από προεπιλογή όλες τις διευθύνσεις IPv6.

- Αρκετά περιττά ερωτήματα έχουν αφαιρεθεί από τα γενικά backend SQL, εάν χρησιμοποιείτε ένα μη τυποποιημένο σχήμα SQL, ανατρέξτε στις νέες προεπιλογές

- insert-ent-query, insert-empty-non-

Έγινε κατάργηση του - ερωτήματος εισαγωγής-εγγραφής-παραγγελίας, το ερώτημα εισαγωγής-εγγραφής-εγγραφής ορίζει τώρα το όνομα παραγγελίας (ή το NULL)

- Έγινε εισαγωγή ερωτήματος εισαγωγής-σφάλματος, η ερώτηση εισαγωγής-ζώνης-τώρα ορίζει τον τύπο ζώνης

- Οι τιμές μεταδεδομένων INCEPTION, INCEPTION-WEEK και EPOCH SOA-EDIT επισημαίνονται ως καταργημένες και θα καταργηθούν στο 4.1.0

Έχουν αντικατασταθεί από ένα ερώτημα που ονομάζεται query-insert-empty-non-terminal-query-query

Τι νέο υπάρχει στην έκδοση 3.4.9:

- συντριβή που θα μπορούσε να συμβεί κατά τη διάρκεια του AXFR μιας ζώνης με πολλές εγγραφές MX διαφορετικών προτεραιοτήτων.

Τι νέο υπάρχει στην έκδοση 3.4.4:

- Το πιο σημαντικό μέρος αυτής της ενημέρωσης είναι μια λύση για το CVE-2015-1868. / li>

Τι νέο υπάρχει στην έκδοση 3.4.3:

- Διορθώσεις σφαλμάτων:

- δεσμεύστε ceb49ce: pdns_control: έξοδος 1 με άγνωστη εντολή (Ruben Kerkhof)

- δεσμεύστε 1406891: αξιολογήστε τα ζεύγη KSK ZSK ανά αλγόριθμο (Kees Monshouwer)

- δεσμεύστε 3ca050f: πάντα ορίστε di.notified_serial στο getAllDomains (Kees Monshouwer)

- δεσμεύστε d9d09e1: pdns_control: μην ανοίξετε την υποδοχή στο / tmp (Ruben Kerkhof)

- Νέες δυνατότητες:

- δεσμεύστε 2f67952: Περιορίστε ποιος μπορεί να μας στείλει ερωτήματα ειδοποίησης AXFR (Ruben Kerkhof)

- Βελτιώσεις:

- Δέσμευση d7bec64: απαντήστε REFUSED αντί για NOERROR για "άγνωστη ζώνη" καταστάσεις

- δεσμεύστε το ebeb9d7: Ελέγξτε για το Lua 5.3 (Ruben Kerkhof)

- δεσμεύστε d09931d: Ελέγξτε τον μεταγλωττιστή για την υποστήριξη του relro αντί του linker (Ruben Kerkhof)

- δεσμεύστε το c4b0d0c: Αντικαταστήστε το PacketHandler με το UeberBackend όπου είναι δυνατόν (Christian Hofstaedtler)

- δεσμεύστε 5a85152: PacketHandler: Μοιραστείτε το UeberBackend με DNSSECKeeper (Christian Hofstaedtler)

- δεσμεύστε 97bd444: διορθώστε το κτίριο με το GCC 5

- Πειραματικές αλλαγές API (Christian Hofstaedtler):

- δεσμεύστε ca44706: API: μετακινήστε τον κοινόχρηστο αναγνώστη DomainInfo στη δική του λειτουργία

- δέσμευση 102602f: API: επιτρέπεται η εγγραφή στο πεδίο domains.account

- δεσμεύστε το d82f632: API: διαβάστε και εκθέστε το πεδίο λογαριασμού τομέα

- δεσμεύστε 2b06977: API: αυστηρότερος κατά την ανάλυση των περιεχομένων εγγραφών

- δεσμεύστε 2f72b7c: API: Απορρίψτε άγνωστους τύπους (TYPE0)

- δεσμεύστε το d82f632: API: διαβάστε και αποκαλύψτε το πεδίο λογαριασμού τομέα

Τι νέο υπάρχει στην έκδοση 3.4.2:

- Βελτιώσεις:

- δέσμευση 73004f1: εφαρμογή CORS για το API HTTP

- Εμπιστευτείτε 4d9c289: Το qtype τώρα δεν είναι ευαίσθητο στο μέγεθος του API και της βάσης δεδομένων

- να δεσμεύσετε 13af5d8, να δεσμεύσετε 223373α, να δεσμεύσετε 1d5a68d, να δεσμεύσετε 705a73f, να δεσμεύσετε b418d52: Να επιτρέπετε (προαιρετική) σκλήρυνση PIE

- δεσμεύστε 2f86f20: json-api: καταργήστε την προτεραιότητα από το json

- να δεσμεύσετε το cefcf9f: διορθώσεις remotebackend backport

- δεσμεύστε 920f987, δεσμεύστε dd8853c: Υποστήριξη Lua 5.3

- να δεσμεύσετε 003aae5: να υποστηρίξετε υπογραφή ZSK ενός τύπου

- Δέσμευση 1c57e1d: Ενδεχόμενη επιδιόρθωση για το εισιτήριο # 1907, προσπαθούμε τώρα να ενεργοποιήσουμε το libgcc_s.so.1 για φόρτωση πριν από το chroot. Δεν μπορώ να αναπαράγω το σφάλμα στο τοπικό μου σύστημα, αλλά αυτό το "should" βοήθεια.

- δέσμευση 031ab21: ενημέρωση polarssl στο 1.3.9

- Διορθώσεις σφαλμάτων:

- δεσμεύστε 60b2b7c, δεσμεύστε το d962fbc: απορρίψτε υπερβολικά μεγάλες ετικέτες στα ονόματα

- δεσμεύστε a64fd6a: auth: περιορίστε τις συμβολοσειρές μεγάλης έκδοσης σε 63 χαρακτήρες και αποκτήστε εξαιρέσεις στο secpoll

- δεσμεύστε το fa52e02: pdnssec: καθορίστε τον έλεγχο ttl για τις εγγραφές RRSIG

- δέσμευση 0678b25: αναφορά αναμονής καθυστέρησης για λανθάνουσες υπο-χιλιοστά του δευτερολέπτου (θα κλιμακώθηκε στο 0)

- Επιβεβαιώστε d45c1f1: Βεβαιωθείτε ότι δεν θα πετάξετε μια εξαίρεση στο "pdns_control show". μιας άγνωστης μεταβλητής

- δεσμεύστε 63c8088: Καθορίστε την κατάσταση του αγώνα εκκίνησης με το νήμα άνθρακα που προσπαθεί ήδη να μεταδώσει μη πρωτεύοντα δεδομένα

- δεσμεύστε το 796321c: κάνετε το qsize-q πιο ισχυρό

- δεσμεύστε 407867c: Ο Kees Monshouwer ανακάλυψε ότι υπολογίζουμε τα πακέτα που καταστρέφονται και τις καταστάσεις EAGAIN ως έγκυρα παραληφθέντα πακέτα, παρακάμπτοντας τα γραφήματα ερωτήσεων / απαντήσεων udp για auth.

- δεσμεύστε το f06d069: κάνετε καθυστέρηση & qsize reporting 'ζωντανά'. Συν ορίστε ότι αναφέραμε μόνο το qsize του πρώτου διανομέα.

- δεσμεύστε 2f3498e: καθορίστε το statbag για δείκτες πρωτοκόλλου άνθρακα και λειτουργίας

- δεσμεύστε 0f2f999: λάβετε προτεραιότητα από τον πίνακα στο Lua axfrfilter. καθορίζει το εισιτήριο # 1857

- δέσμευση 96963e2, δέσμευση bbcbbbe, δέσμευση d5c9c07: διάφορα backends: επιδιόρθωση εγγραφών που δείχνουν στη ρίζα

- δεσμεύστε το e94c2c4: αφαιρέστε το πρόσθετο στρώμα του τελευταίου. απογύμνωση, η οποία έσπασε εγγραφές MX στη ρίζα του BIND backend. Πρέπει να κλείσει το εισιτήριο # 1243.

- δεσμεύστε 8f35ba2: api: χρησιμοποιήστε uncached αποτελέσματα για getKeys ()

- δεσμεύστε το c574336: διαβάστε ALLOW-AXFR-FROM από το backend με τα μεταδεδομένα

- Μικρές αλλαγές:

- δεσμεύστε 1e39b4c: μετακινήστε τις σελίδες στο τμήμα 1

- δέσμευση b3992d9: secpoll: Αντικατάσταση ~ με _

- δέσμευση 9799ef5: μόνο οι ζώνες με ενεργό ksk είναι ασφαλείς

- Δέσμευση d02744f: api: Εμφάνιση πλήκτρων για ζώνες χωρίς ενεργό ksk

- Νέες δυνατότητες:

- δεσμεύστε 1b97ba0: προσθέστε τη μέτρηση υπογραφών για την auth, έτσι μπορούμε να σχεδιάσουμε υπογραφές / δευτερόλεπτα

- Εμπιστευθείτε 92cef2d: pdns_control: μπορείτε να ειδοποιήσετε όλες τις ζώνες ταυτόχρονα

- Εμπιστευτείτε το f648752: JSON API: προσφέρετε flush-cache, ειδοποιήστε, λάβετε axfr

- δεσμεύστε 02653a7: προσθέστε το 'bench-db' για να κάνετε πολύ απλό δείκτη αναφοράς απόδοσης βάσης δεδομένων

- δεσμεύστε a83257a: ενεργοποιήστε τις μετρήσεις που βασίζονται σε επανάκληση στο statbas και προσθέστε 5 τέτοιες μετρήσεις: uptime, sys-msec, user-msec, μέγεθος-cache-μέγεθος, meta-cache,

- Βελτιώσεις επιδόσεων:

- δεσμεύστε a37fe8c: καλύτερο κλειδί για packetcache

- δεσμεύστε το e5217bb: μην κάνετε χρόνο (0) κάτω από το κλείδωμα κρυφής μνήμης υπογραφής

- να δεσμεύσετε d061045, να δεσμεύσετε 135db51, να δεσμεύσετε 7d0f392: να καταστρέψετε την προσωρινή μνήμη πακέτων, κλείνοντας το εισιτήριο # 1910.

- Δέσμευση d71a712: χάρη στον Jack Lloyd, αυτό λειτουργεί γύρω από τον προεπιλεγμένο καταμερισμό Botan επιβραδύνοντας για εμάς κατά τη διάρκεια της παραγωγής.

Τι νέο υπάρχει στην έκδοση 3.4.1:

- να δεσμεύσετε το dcd6524, να δεσμεύσετε a8750a5, να δεσμεύσετε 7dc86bf, να δεσμεύσετε 2fda71f: Το PowerDNS εξετάζει τώρα την κατάσταση ασφαλείας μιας έκδοσης κατά την εκκίνηση και περιοδικά. Για περισσότερες λεπτομέρειες σχετικά με αυτήν τη λειτουργία και για το πώς μπορείτε να την απενεργοποιήσετε, μπορείτε να την βρείτε στην Ενότητα 2, "Ερωτήσεις ασφαλείας".

- δεσμεύστε 5fe6dc0: API: Αντικαταστήστε τη βασική άδεια HTTP με στατικό κλειδί στην προσαρμοσμένη κεφαλίδα (κλειδί X-API)

- δεσμεύστε 4a95ab4: Χρησιμοποιήστε την συναλλαγή για αύξηση pdnssec-σειριακά

- δεσμεύστε 6e82a23: Μην αδειάζετε το όνομα της γραμμής κατά την αύξηση pdnssec-σειριακά

- δεσμεύστε 535f4e3: τιμή SOA-EDIT ενώ εξετάζετε το "empty IXFR" fallback, διορθώνει το εισιτήριο 1835. Αυτό διορθώνει τη σκλαβιά των υπογεγραμμένων ζωνών σε σκλάβους γνώστες του IXFR όπως το NSD ή το BIND.

Τι νέο υπάρχει στην έκδοση 3.4:

- Πρόκειται για απόδοση, 3.3.1 και οποιαδήποτε προηγούμενη έκδοση. Περιέχει τεράστιο έργο από διάφορους συνεισφέροντες, στους οποίους είμαστε πολύ ευγνώμονες.

Τι νέο υπάρχει στην έκδοση 3.3.1:

- Το direct-dnskey δεν είναι πια πειραματικό, χάρη στην Kees Monshouwer & co για εκτεταμένες δοκιμές (commit e4b36a4).

- Χειρισμός σημάτων κατά τη διάρκεια της δημοσκόπησης (δέσμευση 5dde2c6).

- δεσμεύστε το 7538e56: Προσδιορίστε τους κωδικούς εξόδου

- δεσμεύστε 7593c40: geobackend: επιδιορθώστε το πιθανό nullptr deref

- δεσμεύστε 3506cc6: gpsqlbackend: μην προσθέσετε κενές dbname = / user = τιμές για να συνδέσετε συμβολοσειρά

Τα ερωτήματα- gpgsql απλοποιήθηκαν με τη χρήση της χύτευσης (commit 9a6e39c).

- δεσμεύστε a7aa9be: Αντικαταστήστε τη σκληρή κηλίδα με τη μεταβλητή

- δεσμεύστε το e4fe901: βεβαιωθείτε ότι έχετε τρέξει PKG_PROG_PKG_CONFIG πριν από την πρώτη PKG_ * χρήση

- δεσμεύστε 29bf169: καθορίστε hmac-md5 αναζήτηση κλειδιού TSIG

- δεσμεύστε το c4e348b: καθορίστε τα κλειδιά TSIG 64+ χαρακτήρων

- δέσμευση 00a7b25: Διόρθωση σύγκρισης μεταξύ υπογεγραμμένων και μη υπογεγραμμένων χρησιμοποιώντας uint32_t για εκκίνηση στο INCEPTION-EPOCH

- δεσμεύστε το d3f6432: επιδιορθώστε το κτίριο στο OS x 10.9, ευχαριστώ τον Martijn Bakker.

- Τώρα επιτρέπουμε την οικοδόμηση ενάντια στο Lua 5.2 (δέσμευση bef3000, δέσμευση 2bdd03b, δέσμευση 88d9e99).

- δέσμευση fa1f845: αυτόματη ανίχνευση συστοιχίας σύνδεσης MySQL 5.5+

- Όταν έχει γίνει λάθος ρύθμιση με τη χρήση των ζωνών "δεξιά", ένα σφάλμα στο (g) libc gmtime σπάει τις υπογραφές μας. Επιδιορθώθηκε στο commit e4faf74 από Kees Monshouwer με την εφαρμογή του δικού μας gmtime_r.

- Κατά την αποστολή του SERVFAIL λόγω ενός βρόχου CNAME, μην συμπεριλάβετε άχρηστα τα CNAMEs (commit dfd1b82).

- Δημιουργήστε διορθώσεις για πλατφόρμες με τύπους «παράξενων» (όπως s390 / s390x): δεσμεύστε το c669f7c (λεπτομέρειες), δεσμεύστε 07b904e και δεσμεύστε 2400764.

- Υποστήριξη για + = σύνταξη για επιλογές, δέσμευση 98dd325 και άλλων.

- Επαναφορά f8f29f4: nproxy: Προσθέστε chdir που λείπει ("/") μετά το chroot ()

- δέσμευση 2e6e9ad: επιδιόρθωση για "λείπει" libmysqlclient σε συστήματα που βασίζονται σε RHEL / CentOS

- pdnssec βελτιώσεις ζώνης ελέγχου στο commit 5205892, commit ebb255f, δέσμευση 0dde9d0, δέσμευση 07ee700, δέσμευση 79α3091, δέσμευση 08f3452, δέσμευση bcf9daf, δέσμευση c9a3dd7, δέσμευση 6ebfd08, δέσμευση fd53bd0, δέσμευση 7eaa83a, δέσμευση e319467,

- Το NSEC / NSEC3 διορθώνει σε δέσμευση 3191709, δεσμεύει f75293f, δεσμεύει cd30e94, δεσμεύει 74baf86, δεσμεύει 1fa8b2b

- Ο διακομιστής ιστού μπορεί να καταρρεύσει όταν αλλάξουν το μέγεθος των προσωρινών αποθηκευμένων δαχτυλιδιών, επιδιορθώθηκαν στο commit 3dfb45f.

- δεσμεύστε 213ec4a: προσθέστε περιορισμούς για το σχήμα pg

- διαπράττεται f104427: κάνει ερωτήματα domainmetadata σε περίπτωση μη ευαισθησίας

- Δεσμεύστε 78fc378: καμία συμπίεση ετικετών για όνομα στις εγγραφές TSIG

- δεσμεύει το 15d6ffb: Το pdnssec εξάγει τώρα τις εγγραφές ZSK DNSKEY αν είναι ενεργοποιημένη η υποστήριξη πειραματικού-άμεσου dnskey (μετονομάστηκε σε direct-dnskey πριν από την απελευθέρωση!)

- να δεσμεύσετε ad67d0e: drop cryptopp από τη στατική κατασκευή, καθώς το libcryptopp.a σπάει στο Debian 7, το οποίο βασιζόμαστε

- δέσμευση 7632dd8: υποστήριξη polarssl 1.3 εξωτερικά.

- Το Remotebackend ενημερώθηκε πλήρως σε διάφορες δεσμεύσεις.

- Εμπιστευτείτε 82def39: SOA-EDIT: Καθορίστε το INCEPTION-INCREMENT handling

- δεσμεύστε a3a546c: προσθέστε την επιλογή innodb-read-committed στις ρυθμίσεις gmysql.

- δεσμεύστε 9c56e16: σημειώστε πραγματικά το χρονοδιάγραμμα κατά την ανάκτηση AXFR, ευχαριστώ hkraal

Τι νέο υπάρχει στην έκδοση 3.1 RC1: Αυτή η έκδοση διορθώνει σημαντικά ζητήματα DNSSEC, και περιέχει τεράστιες βελτιώσεις και διορθώσεις σφαλμάτων.

Τι νέο υπάρχει στην έκδοση 3.0.1:

- διορθώστε για το CVE-2012-0206 γνωστός ως Security Notification Security 2012-01. Συνιστάται αναβάθμιση.

Τι νέο υπάρχει στην έκδοση 3.0 RC3:

- Αυτή η έκδοση προσφέρει πλήρη υποστήριξη για το DNSSEC, με αυτοματοποιημένη υπογραφή, ανατροπή και συντήρηση κλειδιών.

- Ο στόχος είναι να επιτρέψει σε υπάρχουσες εγκαταστάσεις PowerDNS να αρχίσουν να εξυπηρετούν το DNSSEC με όσο το δυνατόν λιγότερες παρενοχλήσεις, διατηρώντας παράλληλα την απόδοση και επιτυγχάνοντας υψηλά επίπεδα ασφάλειας.

- Άλλες νέες λειτουργίες περιλαμβάνουν το TSIG, ένα backend MyDNS-compat, επίσης ειδοποίηση, master / slave μέσω IPv6, μαζική παράλληλη σβήνοντας μηχανή, υποστήριξη MongoDB και επεξεργασία Lua ζώνης.

Τι νέο υπάρχει στην έκδοση 3.0 RC1:

- , ανατροπή και συντήρηση κλειδιών.

- Ο στόχος είναι να επιτρέψει σε υπάρχουσες εγκαταστάσεις PowerDNS να αρχίσουν να εξυπηρετούν το DNSSEC με όσο το δυνατόν λιγότερες παρενοχλήσεις, διατηρώντας παράλληλα την απόδοση και επιτυγχάνοντας υψηλά επίπεδα ασφάλειας.

- Άλλες νέες λειτουργίες περιλαμβάνουν το TSIG, ένα backend MyDNS-compat, επίσης κοινοποιούν, master / slave μέσω IPv6, μηχανή παράλληλης σκλάβωσης και Lua edit.

Τι είναι καινούργιο στην έκδοση 2.9.22:

- Αυτή η έκδοση φέρνει ένα λογικό ποσό νέων δυνατοτήτων, σε συνδυασμό με τεράστιες αυξήσεις απόδοσης για μεγάλες ρυθμίσεις.

- Επιπλέον, έχουν αντιμετωπιστεί σημαντικοί αριθμοί σφαλμάτων και ζητημάτων.

- Αυτή είναι μια πολύ συνιστώμενη αναβάθμιση.

- Σε σύγκριση με 2.9.21, μια τεράστια αύξηση επιδόσεων για εγκαταστάσεις που λειτουργούν με υψηλά cache-TTL ή μεγάλη cache πακέτων, σε πολλές περιπτώσεις με τάξη μεγέθους.

- Επιπλέον, αντιμετωπίσθηκε ένας μεγάλος αριθμός σφαλμάτων, προστέθηκαν ορισμένα χαρακτηριστικά και γενικά πολλοί τομείς είδαν βελτιώσεις.

- Το RC2 επιδιορθώνει σημαντικά ζητήματα σε σύγκριση με το RC1.

- μια τεράστια αύξηση επιδόσεων για εγκαταστάσεις που λειτουργούν με υψηλά cache-TTL ή μεγάλη cache πακέτων, σε πολλές περιπτώσεις με τάξη μεγέθους.

- Επιπλέον, αντιμετωπίσθηκε ένας μεγάλος αριθμός σφαλμάτων, προστέθηκαν ορισμένα χαρακτηριστικά και γενικά πολλοί τομείς είδαν βελτιώσεις.

- Ορισμένες (σπάνιες) διαμορφώσεις PowerDNS Authoritative Server θα μπορούσαν να αναγκαστούν να επανεκκινήσουν από απόσταση.

- Για άλλες διαμορφώσεις, η επανασύνδεση της βάσης δεδομένων μπορεί να ενεργοποιηθεί εξ αποστάσεως.

- Τα προβλήματα αυτά έχουν διορθωθεί.

Τι νέο υπάρχει στην έκδοση 2.9.22 RC1:

Τι είναι καινούργιο στην έκδοση 2.9.21.2:

Τα σχόλια δεν βρέθηκε